SiteScan

タグのリスク把握していますか?

SiteScanで不安を安心に。

PCI DSS4.0.1要件に準拠。攻撃の入口になるような脆弱性の高い外部タグやユーザー体験を阻害するような読み込み速度の遅いタグを列挙します。

国内600社以上が

を導入しています

SiteScanでより効果的な

マーケティング活動を実現

タグごとの読み込み速度

どのタグがページ速度を低下させているかを特定

ページ単位の読み込み速度

LPやEC商品ページなど重要ページの改善ポイントを発見

外部タグの読み込み回数をトラッキング

不要な再読み込みや潜在的な不正アクセスの兆候を早期に検知

SEOスコア・パフォーマンススコア

マーケ施策の成果測定やレポート作成にも活用可能

サイトの安全を守る即座監視

即座に異常を検知できるため、トラブル拡大前に素早く対処。機会損失やコンバージョン率低下を防ぎます。

決済ページも安全に運用

PCI DSS4.0.1への対応状況を「見える化」。国際基準に沿ったセキュリティ対策で、ブランド毀損リスクを防ぎ、顧客の信頼を強化。

マーケティングの「抜け穴」見えていますか?

日々使っているツールの裏側に、見えないリスクが潜んでいます。

古いjQueryが攻撃の入り口に

ポップアップや入力補助など、“ちょっと便利”な機能の裏に潜む落とし穴。古いバージョンのまま放置すると、サイト改ざんや情報流出のリスクに。

放置されたGTMが改ざんの導線に

不要なタグやテスト用スクリプトがそのまま残っていませんか?第三者による改変で、気づかぬうちにデータが抜かれることも。

ノーコードツールが漏洩の抜け穴

埋め込んだフォームや予約システムが外部と勝手に通信していることも。気づかぬうちに、ユーザー情報が第三者へ送られている恐れがあります。

無料診断を申込む

SiteScan機能

Client-Side / サプライチェーンセキュリティに対応した、実用的かつ即応性のある保護機能

簡単導入:数行のコードで即時保護開始

ブラウザサイドでのスクリプト監視は、サイト構成を変更せずに即日で開始可能。

複雑なサーバー設定不要で、マーケティング主導の導入もスムーズです。

複雑なサーバー設定不要で、マーケティング主導の導入もスムーズです。

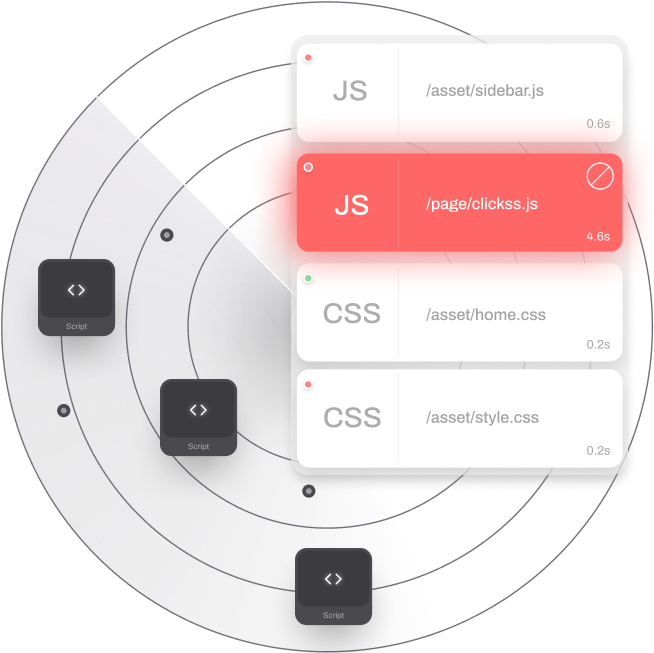

JSリソース監視 & インベントリ自動生成

サイトに読み込まれるすべてのJavaScriptリソース(ファーストパーティー, サードパーティー, インジェクション含む)を自動検出・記録。

スクリプトのソース、署名、読み込み回数、タイミングを継続的にトラッキングし、完全な可視化を実現。

スクリプトのソース、署名、読み込み回数、タイミングを継続的にトラッキングし、完全な可視化を実現。

アクティブブロッキングによる即時対処可能なセキュリティ制御

PCI DSS 4.0要件(6.4.3 / 11.6.1)に準拠し、未承認スクリプトを即ブロック

Magecart、Formjacking、Webスキミングといったクライアントサイド攻撃を未然に防止

Magecart、Formjacking、Webスキミングといったクライアントサイド攻撃を未然に防止

個人情報保護法やPCI DSS等のリスク可視化を支援

スクリプト単位でのホワイトリスト / バージョン管理 / ハッシュ整合性チェックに対応

フォームフィールドごとのread制限 / イベントリスナーのブロックなど、より細かい操作制御が可能

フォームフィールドごとのread制限 / イベントリスナーのブロックなど、より細かい操作制御が可能

自動アラートとインシデント対応支援

スクリプトのハッシュ変更、新ドメイン出現、異常な読み込み頻度などを自動で検知し、メール・Slackで即時通知。

マーケティング/セキュリティチームへ素早く情報共有できます。

マーケティング/セキュリティチームへ素早く情報共有できます。

コンプライアンスログ生成と監査対応

PCI DSS 向けに、「何をスキャンしたか」「何をブロックしたか」を記録したログを自動生成

外部監査・社内報告における証跡として活用可能

外部監査・社内報告における証跡として活用可能

パフォーマンス監視・改善支援

外部タグ/ページ別に読み込み速度、回数、稼働率を可視化

SEOスコアやCore Web Vitals(LCP/FCP/CLS/TTI)にも対応し、UX改善にも寄与

パフォーマンス課題

外部タグが、サイトのUX低下の原因に。

不要なタグはWebサイトの読み込み速度を低下させ、ユーザー体験を損ないます。 ページの読み込み速度が1秒から3秒に遅くなるだけで、離脱率が最大32%も上昇します。

外部タグによるデータ漏洩は、ブランド毀損と法的リスクを引き起こします。

たとえ顧客情報を自社で保持していなくても、ポータル経由でのデータ漏洩が発生した場合には事業者として責任を問われるケースや、クレジットカードの加盟店から除外されてしまうリスク。

タグ管理が、足を引っ張っていませんか?

外部タグの手動管理は、マーケティングや開発チームの作業スピードを著しく低下させます。

導入事例

Webサイトの利便性を高めたり、デジタルマーケティングを進める中で、守りの施策として活用していきたい

主にWebサイトの運営・改善・集客を担当しています。なるべくセキュリティリスクを負わないようなWebサイトづくりを心掛けていますが、それ以上は何を意識すれば良いのか分からないというのが実情です。

無料診断でスクリプト可視化を体験し、「こういう感じなのか…」と初めて実感できました。普段意識していなかった部分にもリスクが潜んでいることに気付かされました。

SiteScanは、Webサイトの「守り」の施策として今後も活用していきたいです。個人情報を扱っているビジネス用途のWebサイトであれば、導入するにこしたことはないサービスかと思います。

無料診断でスクリプト可視化を体験し、「こういう感じなのか…」と初めて実感できました。普段意識していなかった部分にもリスクが潜んでいることに気付かされました。

SiteScanは、Webサイトの「守り」の施策として今後も活用していきたいです。個人情報を扱っているビジネス用途のWebサイトであれば、導入するにこしたことはないサービスかと思います。

SiteScanが選ばれる理由

導入が簡単

短いコードを1行入れるだけで、すぐにスクリプト管理を開始。

即座に変更を検知

外部タグの変更を即座に検知・通知。サイト速度にほぼ影響なし。

複数タグの管理が一目瞭然

何を停止・削除してもどこに影響が出るか一目で分かり、安全なスクリプト管理が可能。

AIがスクリプトを解説・警告

AIが「何をするタグか・リスク」を分かりやすく説明。誰でも安心して管理できます。

パフォーマンス向上

ページ速度を妨げる外部タグを排除し、ユーザー体験を最適化。

PCI DSS 4.0.1とは?:SiteScanを導入することで準拠できる

クレジットカード情報を安全に取り扱うため、企業に求められる国際的なセキュリティ基準です。

4.0.1では、特にクライアントサイド(ブラウザ上)のスクリプト監視や管理が強化されています。

JP

JP